La fréquence et la gravité des exploitations de la cybercriminalité ne cessent d’augmenter et les pirates emploient de nouvelles méthodes pour compromettre les systèmes de la gestion de la sécurité de l’information (SGSI).

Selon un rapport du Ponemon Institute Cost of a Data Breach, le coût moyen d’une violation de données a augmenté de 12% au cours des cinq dernières années. En plus d’être coûteuse, la violation des SGSI ruine la réputation des organisations.

Les organisations mettent en œuvre à cet effet, la sécurité de l’information pour protéger leurs informations numériques et analogiques. La norme ISO 27001 prévoit des exigences en matière de sécurité informatique afin d’identifier les risques auxquels les organisations s’exposent et de fixer des objectifs pour les éliminer.

La clause 6.2 de cette norme est consacrée aux objectifs de sécurité de l’information que les organisations doivent se fixer. Cet article aborde les différentes étapes pour établir ces objectifs et les plans à mettre en œuvre en vue de les atteindre.

Table of Contents

Objectifs de sécurité pour l’entreprise selon la norme ISO 27001

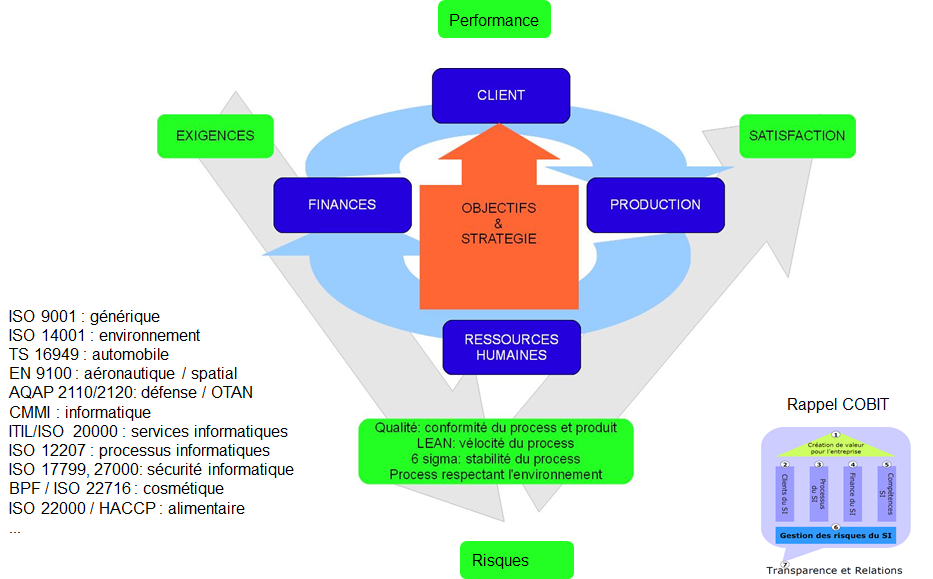

Les organisations mobilisent souvent leurs ressources et leurs efforts pour atteindre les objectifs qu’elles se fixent. Les objectifs les plus courants sont liés à la vente annuelle, à la rentabilité et parfois à la gestion de la qualité ISO9001.

Il est donc logique et crucial qu’elles se fixent également des objectifs en ce qui concerne leur SGSI. En effet, les objectifs de la sécurité de l’information favorisent la mise en œuvre des objectifs stratégiques des organisations.

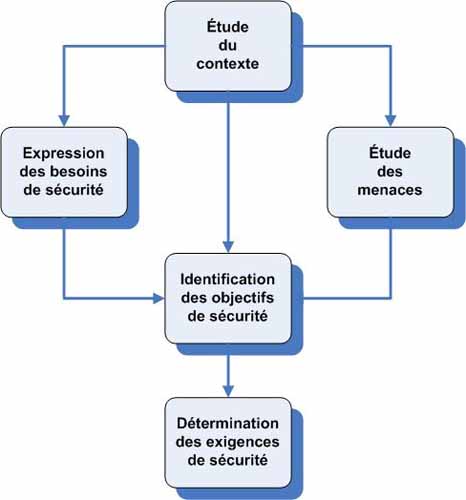

Source : qenvi

Les dirigeants des entreprises s’attendent à ce que la sécurité de l’information protège le système d’information ainsi que les données qu’elles contiennent. En réalité, ce sont les objectifs de la sécurité de l’information qui permettent de mesurer la performance du processus de sécurité des données.

Pour parvenir à protéger les données, les organisations définissent dès le départ leurs exigences ainsi que des mesures de contrôle adéquates afin de s’assurer d’atteindre les objectifs.

La clause 6.2 de la norme ISO 27001 propose des actions nécessaires pour définir les objectifs de sécurité ainsi que la planification pour les atteindre. Il s’agit de mettre en œuvre une série d’initiatives qui fonctionnent ensemble et permettent d’atteindre les résultats escomptés.

Source : pcdn

La définition des objectifs de la sécurité s’effectue souvent en fonction des objectifs des organisations. C’est-à-dire qu’elle prend en compte les contraintes commerciales et environnementales.

Elles doivent aussi comparer la capacité de sécurité actuelle et celle requise pour satisfaire leurs besoins. Les organisations peuvent ensuite élaborer des stratégies pour combler l’écart observé après la comparaison.

La stratégie n’est rien d’autre que l’approche que les organisations adoptent pour atteindre les objectifs. Chacune des stratégies est soutenue par la mise en œuvre d’un plan opérationnel conduisant à l’atteinte des objectifs.

La politique de sécurité selon la clause 6.2 de la norme ISO 27001

La politique de sécurité des organisations décrit ce qu’elles désirent protéger et les objectifs sont ce qu’elles attendent des personnes impliquées. Elle se définit comme l’ensemble des règles qui s’appliquent aux actifs informationnels appartenant à une organisation.

Source : ivision

Pour créer une nouvelle application par exemple, la politique sert de base à la planification de la sécurité. Elle décrit la responsabilité des utilisateurs dans la protection des informations comme la création d’un mot de passe. Dans ce cas, la création de mots de passe peut être considérée comme une règle.

Pour réussir la politique de sécurité d’une organisation, il est indispensable de définir clairement les objectifs de celle-ci.

Les éléments qui entrent dans la définition des objectifs de sécurité

Les objectifs de sécurité se rapportent souvent à :

- La protection des actifs ;

- L’authentification ;

- L’intégrité ;

- La confidentialité.

Source : over-blog-kiwi

La protection des actifs

La protection des actifs rassure que seules les personnes autorisées puissent accéder aux informations et aux composants du système d’information. Le système devient fort quand l’organisation a la capacité de sécuriser tous ses actifs.

Les organisations doivent clarifier les différentes catégories d’utilisateurs pouvant accéder à leurs systèmes. Il est aussi nécessaire de définir les autorisations d’accès à accorder aux groupes d’utilisateurs concernés.

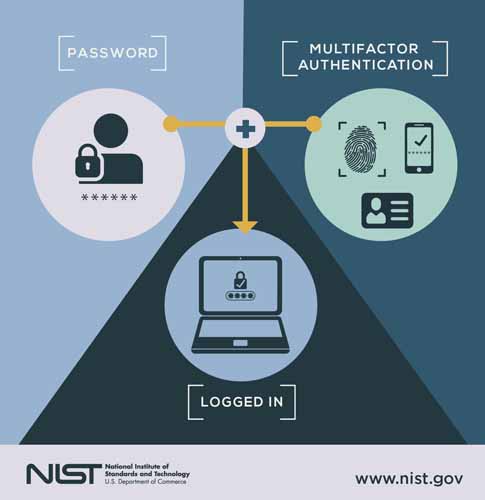

L’authentification

L’authentification est le processus de vérification permettant de savoir si les utilisateurs qui essaient d’accéder à un système sont réellement ce qu’ils prétendent. Une authentification idéale protège un système contre l’usage de fausse identité pour accéder frauduleusement à un système.

Source : nist

Les organisations utilisent souvent des noms d’utilisateurs et des mots de passe pour effectuer l’authentification. Il existe également des certificats numériques qui offrent des techniques d’authentification plus sûr et d’autres avantages en termes de sécurité.

D’une manière générale, la technique d’authentification dépend du niveau de sécurité recherchée. Mais les organisations doivent surtout envisager des techniques d’authentification plus sophistiquées.

L’autorisation

L’autorisation est le processus qui permet de déterminer les groupes d’utilisateurs pouvant accéder aux actifs du système. Il s’agit de l’assurance que les utilisateurs qui tentent d’accéder au système dispose de la permission pour exécuter la demande.

Source : cloudinary

L’intégrité

L’intégrité est liée à la capacité des organisations de savoir que les informations qui entrent dans le système sont les mêmes que celles qui sont envoyées. Les informations doivent être protégées contre toute modification ou altération. Il s’agit de les protéger d’une interception capable de conduire à une éventuelle modification.

L’intégrité du système quant à elle est quand le système fournit des résultats cohérents en phase avec performances attendues.

La non-répudiation

Il s’agit de la preuve qu’une transaction a eu lieu ou qu’un message a été échangé. L’usage des certificats numériques et de la cryptographie à clé publique qui permettent de signer les messages ou les documents contribue à la non-répudiation.

Les personnes impliquées dans un échange conviennent qu’il a lieu et la signature numérique sur les données apporte la preuve nécessaire.

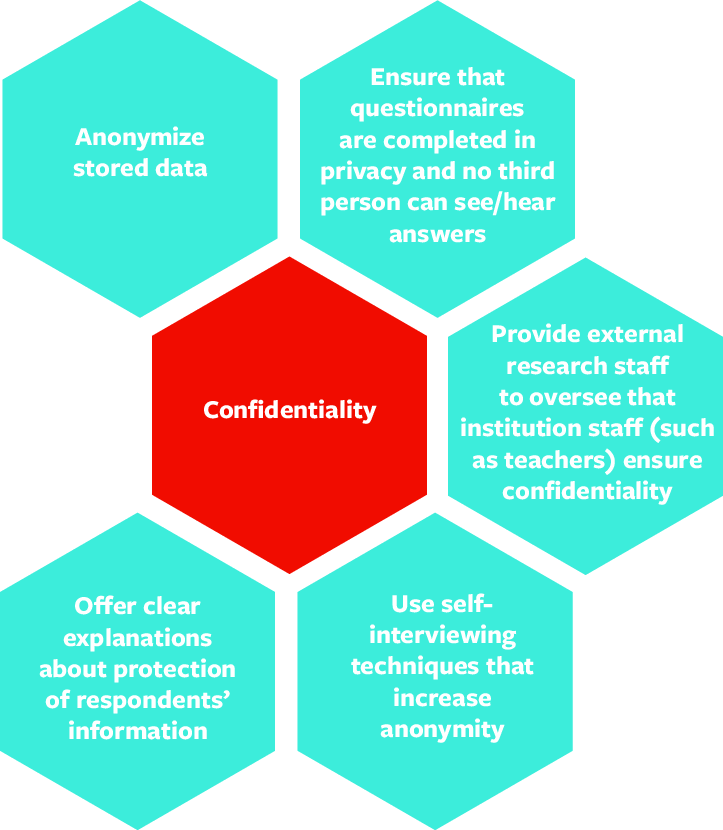

La confidentialité

La confidentialité est l’assurance que les informations confidentielles restent privées et ne peuvent être accessibles qu’aux personnes concernées. Les organisations ont souvent recours au cryptage des données grâce aux certificats numériques ou au protocole SSL.

Source : researchgate

Elles peuvent aussi se servir d’un réseau privé virtuel (VPN) afin d’assurer la confidentialité des données au cours de la transmission. Les organisations doivent inscrire dans leur politique de sécurité, les techniques par lesquelles elles gardent leurs données confidentielles.

Comment définir les objectifs de sécurité selon la clause 6.2 de la norme ISO 27001 ?

La clause 6.2 de la norme ISO 27001 recommande aux organisations d’établir les objectifs de sécurité aux fonctions et aux niveaux pertinents du système d’information. Ces objectifs doivent convenir avec la politique de sécurité. Il s’agit pour les organisations de déterminer :

- Les actions ;

- Les ressources indispensables ;

- Les responsables des actions ;

- Le délai ;

- La méthode d’évaluation des résultats.

En détaillant les éléments ci-dessus, les organisations établissent un plan solide capable de les conduire aux résultats attendus.

Source : wikimedia

Au cours de la définition des objectifs, les organisations cherchent à répondre à la question de savoir comment elles parviendront à déterminer si leur SGSI fonctionne correctement. Pour y arriver, elles doivent garder à l’esprit les clauses :

- 4.1 : L’organisation et son contexte ;

- 4.2 : Identifier les exigences des personnes concernées ;

- 4.3 : Établir un champ d’application ;

- 6.1 : Évaluation et traitement des risques.

Rédaction des objectifs mesurables

La rédaction des objectifs suit une logique claire notamment les buts qu’ils poursuivent. Le langage utilisé pour exprimer les objectifs doit être assez précis afin de fournir une intention claire de l’action à mettre en œuvre et le résultat que l’organisation espère atteindre.

Il est donc recommandé de ne pas utiliser des mots vagues comme “s’engager” et “améliorer” qui sont difficiles à mesurer. Il est préférable d’utiliser les mots plus directs comme “augmenter” et “accroître”.

Vérifier les objectifs

La technique la plus adaptée pour vérifier les objectifs est celle de SMART.

Source : uconnectlabs

En effet, un objectif doit être :

- Spécifique : indique une action précise sur un niveau ou une fonction ;

- Mesurable : comprends des indicateurs qui permettent de savoir quand il est atteint ;

- Atteignable : peut être atteindre dans le délai imparti et avec les ressources disponibles ;

- Réaliste : le moyen pour atteindre doit être pertinent et logique ;

- Temporel : indique un délai et un calendrier d’action.

Déterminer le système de mesure

La définition des objectifs de sécurité prend en compte les principes de la norme ISO 27001. Il s’agit de la :

-

- Confidentialité des informations telle mentionnée ci-dessus ;

- Intégrité ;

- Disponibilité.

Ainsi, les organisations doivent définir les indicateurs de performance liés à ces principes.

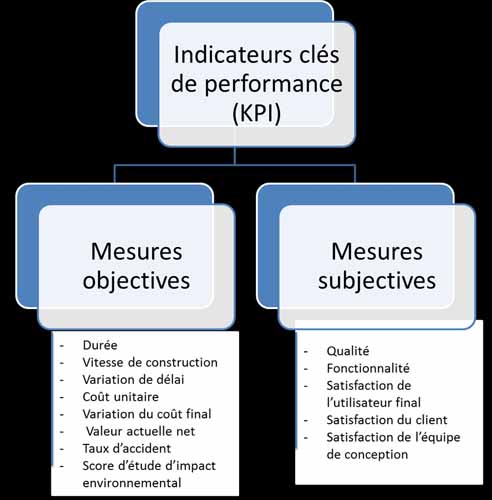

Source : miro

Les Indicateurs de performance sont des mesures utilisées pour évaluer les éléments importants pour le succès de l’organisation. Les Indicateurs Clés de Performance (KPI) quant à elles sont ces indicateurs pertinents qui permettent de vérifier si les efforts de l’organisation mènent vers l’objectif qu’elle s’est défini.

Source : researchgate

Les KPI sont souvent alignés sur les objectifs commerciaux ou des exigences légales claires. Ceci permet aux personnes concernées de comprendre aisément l’importance de sa mesure et de sa vérification.

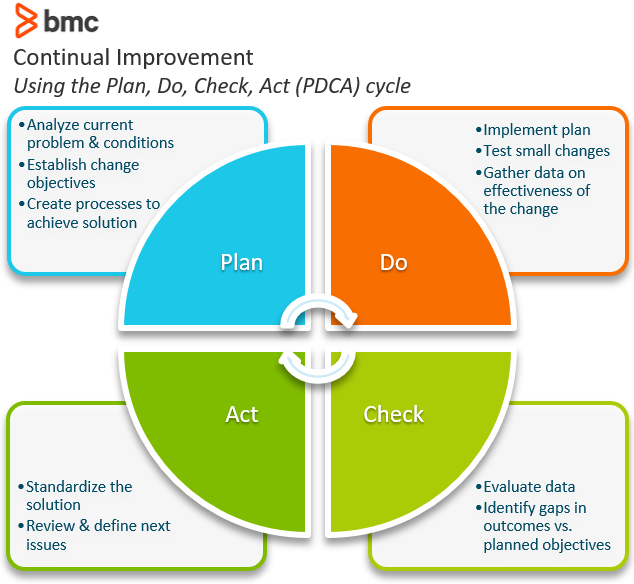

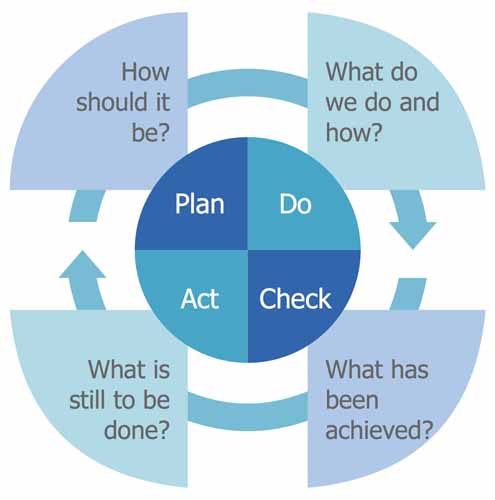

La clause 6.2 de la norme ISO propose également la mesure des objectifs par le cycle de gestion PDCA.

Source : conceptdraw

- Plan : c’est la phase de la fixation des objectifs ;

- Do : c’est la phase qui décrit à quels points les objectifs sont atteints ;

- Check : cette phase mesure réellement les objectifs ;

- Act : lorsque tous objectifs ne sont pas atteints comme dans la plupart des cas, cette phase recommande l’apport de certaines modifications pour les atteindre.

Les étapes pour établir les objectifs de sécurité selon la clause 6.2 de la norme ISO 27001

La définition des objectifs de sécurité de l’information repose sur quelques étapes qui permettent d’avoir un plan clair qui conduit à l’atteinte des objectifs.

Établir un plan stratégique de sécurité

Le plan de sécurité fournit aux décideurs les informations essentielles pour prendre des décisions éclairées. Il relie la fonction de la sécurité d’une organisation à sa vision et à son orientation.

La stratégie prend en compte les facteurs qui sont capables d’avoir des impacts sur l’atteinte des résultats. Elles doivent être révisées périodiquement afin de tenir compte des éventuels changements dans les orientations opérationnelles.

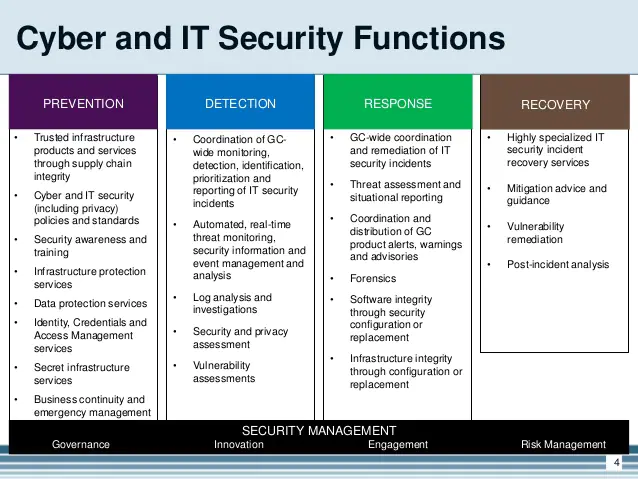

Déterminer les différentes fonctions concernées par la sécurité de l’information

La fonction de la sécurité est la portée d’une stratégie de sécurité. Elles concernent principalement :

- La politique de sécurité ;

- L’organisation de la sécurité ;

- La sécurité du personnel ;

- La clarification et le contrôle des actifs ;

- La sécurité physique et environnementale ;

- La maintenance.

Source : slidesharecdn

Les organisations doivent aussi aligner la fonction de sécurité sur les normes de leurs secteurs d’activité.

Déterminer les objectifs opérationnels

Il s’agit des objectifs les plus fondamentaux à une organisation. Ils sont souvent en rapport avec la prospérité de l’organisation et ses parties directement impliquées.

Source : slideteam

Il s’agit de :

- Réduire les coûts par la réduction des risques ou pas des gains d’efficacité ;

- Créer des opportunités pour la croissance des revenus ;

- Protéger les ressources.

Définir les objectifs de sécurité proprement dite

Les objectifs de sécurité sont des sous-ensembles des objectifs opérationnels. En plus de la procédure de détermination des objectifs mentionnée précédemment, les organisations doivent évaluer l’impact des éléments de la fonction de sécurité sur les objectifs ou des actions à mettre en œuvre.

Les objectifs doivent être communiqués clairement au personnel jusqu’à ce que tout le monde au sein de l’organisation s’en approprie. Le personnel doit comprendre comment les objectifs sont sélectionnés et l’impact de chacun d’eux sur l’organisation.

Source : googleusercontent

Les entreprises peuvent par exemple organiser des ateliers autour de ces objectifs de manière à ce que tout le monde comprenne son rôle et la façon dont chacun pourra contribuer à l’atteinte de ses objectifs.

Faire diligence aux objectifs de type “préjudice zéro”

Il n’est pas rare de voir les entreprises définir des objectifs comme “avoir zéro incident de sécurité”. De tels objectifs suscitent depuis des décennies de nombreux débats dans le secteur de la sécurité de l’information.

Source : kbr

Les organisations doivent rester prudentes si elles ambitionnent ces genres d’objectifs. En effet, dans le but d’atteindre “zéro préjudice”, le personnel cache et n’enregistre pas les incidents. Cependant, cela est contre ce que le SGSI préconise en termes d’atteinte des objectifs.

Par conséquent, les organisations doivent se garder des promesses vides et des objectifs surréalistes.

Conclusion

Au terme de cet article, il convient de retenir que les objectifs de la sécurité de l’information sont principalement liés à la garantie de confidentialité, à l’intégrité et à la disponibilité des actifs informationnels.

Aussi, la définition des objectifs de sécurité de l’information s’effectue dans le cadre SMART. Elle se réalise en 5 étapes à savoir :

- Établir un plan stratégique de sécurité ;

- Déterminer les différentes fonctions concernées par la sécurité de l’information ;

- Déterminer les objectifs opérationnels ;

- Définir les objectifs de sécurité proprement dite ;

- Faire diligence aux objectifs de type “préjudice zéro”.

Les objectifs de sécurité de l’information définis dans ce cadre permettent aux organisations de minimiser efficacement leurs vulnérabilités afin de protéger leur système d’information.

Commentaires récents